Вирус требующий отправку SMS

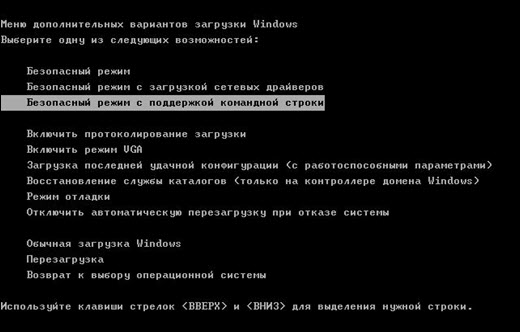

На днях наблюдал очередную модификацию вируса, требующего отправку смс для активации операционной системы. Выглядит это примерно так: вы включаете компьютер, происходит загрузка windows, и вот, когда вашему взору должен представиться рабочий стол всплывает окно с предупреждением: «Вы используете не лицензионную версию операционной системы, тем самым нарушаете закон и т.д. и т.п. и помочь вам может только активация windows через отправку sms». На самом деле, конечно, все совершенно не так. Будет очень глупо, если вы отправите смс, потому что никакой активации не произойдет, вы только лишь обогатите злоумышленников. Когда я впервые увидел эту заразу, я сразу же попытался запустить диспетчер задач, но у меня ничего не вышло. После чего я решил перегрузиться в безопасный режим, но и тут меня ожидала неудача, вирус продолжал мне ехидно улыбаться на экране монитора. В качестве следующей попытки я использовал загрузку в безопасном режиме с поддержкой командной строки (жмем клавишу F8 при загрузке ОС).

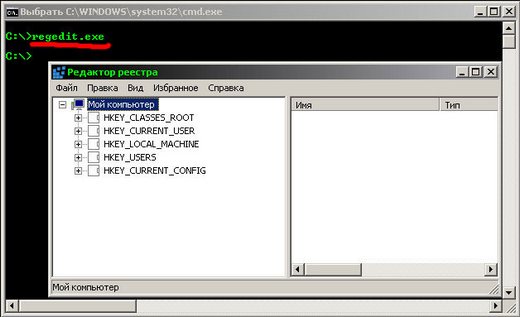

В этот раз все прошло успешно. Первым делом я набрал в консоле «regedit», к моей радости ничто не помешало запуску редактора реестра

В реестре необходимо было просмотреть две ветки:

1. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

2. HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

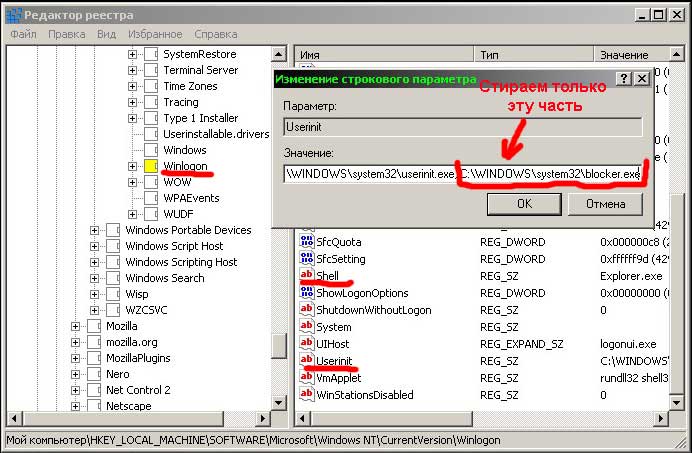

Именно в них содержится информация об автозагрузке. Ничего подозрительного я там не нашел, там были записи обычных программ. Я продолжил свои поиски и отправился по адресу: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, по своему опыту знаю, что многие вредоносные программы прописываются именно там, а именно в строковых параметрах shell и Userinit. Первый параметр выглядел абсолютно нормально там была одна запись «explorer.exe», а вот во втором, кроме стандартного «C:\WINDOWS\system32\userinit.exe» через запятую было дописано «C:\Documents and Settings\All Users\Application Data\blocker.exe» (может быть и другой путь в зависимости от вируса).

1. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

2. HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Именно в них содержится информация об автозагрузке. Ничего подозрительного я там не нашел, там были записи обычных программ. Я продолжил свои поиски и отправился по адресу: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, по своему опыту знаю, что многие вредоносные программы прописываются именно там, а именно в строковых параметрах shell и Userinit. Первый параметр выглядел абсолютно нормально там была одна запись «explorer.exe», а вот во втором, кроме стандартного «C:\WINDOWS\system32\userinit.exe» через запятую было дописано «C:\Documents and Settings\All Users\Application Data\blocker.exe» (может быть и другой путь в зависимости от вируса).

Удалив все лишнее, я закрыл редактор реестра и набрал в командной строке «explorer.exe». Запустился проводник, и я проследовал, по указанному в реестре пути, а именно: "C:\Documents and Settings\All Users\Application Data\". Стоит добавить, что эта папка системная, поэтому она не будет отображаться, если не изменить соответствующим образом настройки отображения папок. В Application Data мною было обнаружено и удалено два вредоносных файла blocker.exe и blocker.bin. Перезагрузив компьютер в обычном рабочем режиме, никаких требований отправки смс уже не возникало. Мне встречались также другие варианты этого вируса, имеющие другое название, и располагающиеся в других каталогах, например "C:\Documents and Settings\имя пользователя\Local Settings\Temporary Internet Files" или "C:\Documents and Settings\имя пользователя\Local Settings\Temp".

На данный момент также существует еще одна категория подобных вирусов, отличие их заключается в том, что они не блокируют компьютеры, а вылезают при запуске браузера, маскируясь под рекламный порно баннер. При этом они закрывают большую часть экрана, тем самым, мешая работе в сети интернет. Их выдает то, что они загружаются даже на компьютерах, не имеющих доступ в инет. В моем случае вирус прописался в реестре по адресу: "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run", а сами вредоносные файлы расположились по адресам:

1. "C:\Documents and Settings\admin\Local Settings\Temporary Internet Files\k.php"

2. "C:\Documents and Settings\MyLogin\Application Data\ybuuk.exe"

2. "C:\Documents and Settings\MyLogin\Application Data\ybuuk.exe"

После удаления этих файлов проблема успешно решается.